Bezpečnostnej spoločnosti ESET sa podarilo odhaliť spôsob práce kyberskupiny InvisiMole, ktorá sa zameriavala na vojenské a diplomatické ciele, ako aj cielené útoky skupiny Lazarus na letecké a vojenské firmy pôsobiace v Európe a na Blízkom východe. Útočníci využili aj sociálnu sieť LinkedIn.

Operácia In(ter)ception

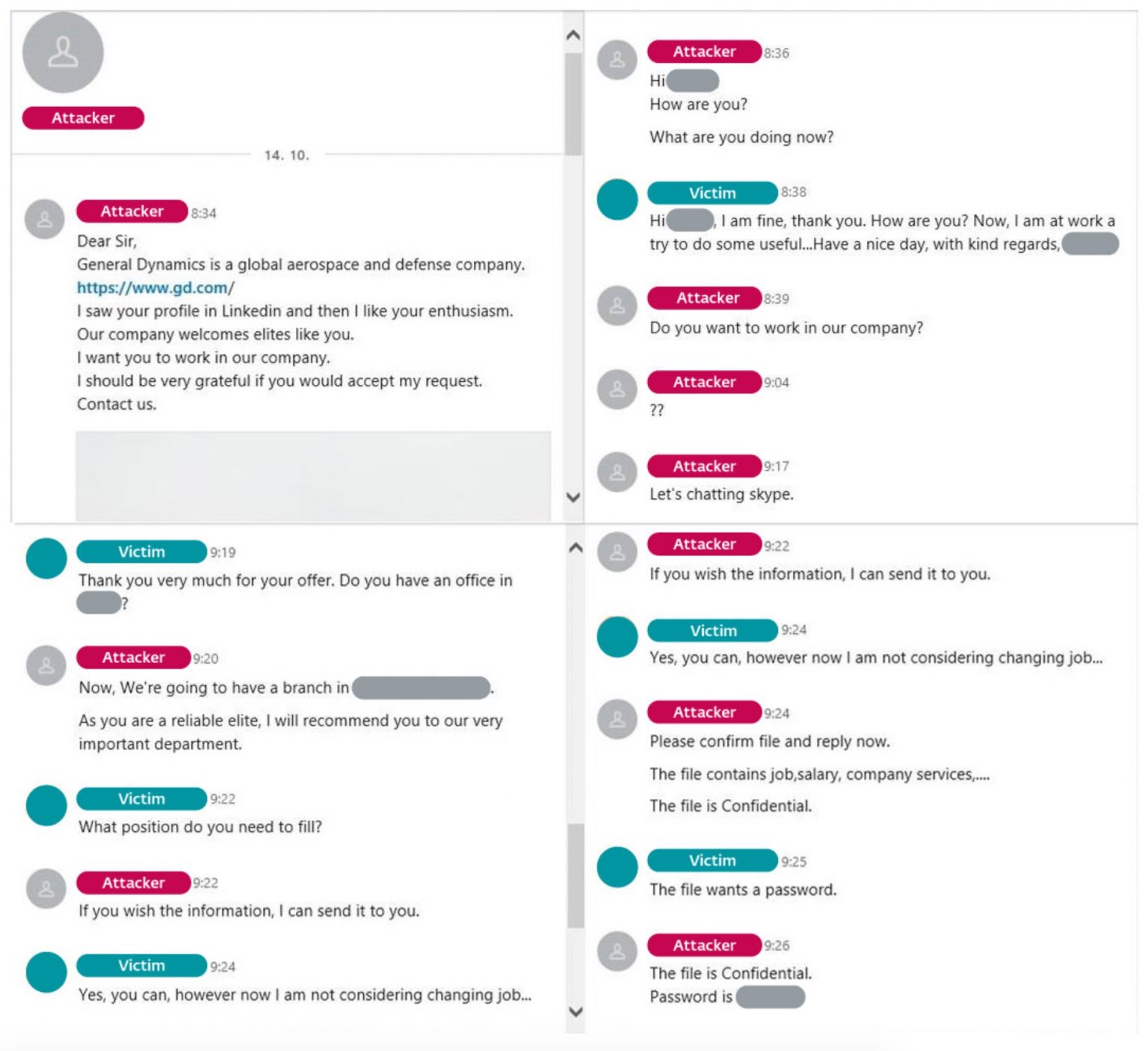

Bezpečnostným expertom zo spoločnosti ESET sa podarilo odhaliť cielené kybernetické útoky zamerané na letecké a vojenské firmy pôsobiace v Európe a na Blízkom Východe. Útok, ktorý dostal označenie Operácia In(ter)ception, bol postavený na tzv. spearphishingu vykonanom cez pracovný portál LinkedIn.

Útok prebiehal od septembra do decembra minulého roka, pričom začal na prvý pohľad nevinnou správou zaslanou cez LinkedIn. Obeť obdržala správou cez túto sociálnu sieť alebo aj priamo na e-mail lichotivú ponuku práce od firmy pôsobiacej v relevantnom sektore. V prípade záujmu mala obeť kliknúť na link smerujúci na OneDrive, kde bol uložený PDF dokument s informáciami o finančnom ohodnotení ponúkanej falošnej pracovnej pozície.

Spolu s PDF dokumentom sa však do počítača obete stiahol aj na mieru vytvorený škodlivý kód, ktorý sa väčšinou vydával za legitímny softvér a upravené verzie open-source nástrojov. Za účelom uskutočnenia škodlivých úkonov zneužívali útočníci predinštalované Windows nástroje nachádzajúce sa na počítači obete.

„Nami analyzované útoky vykazovali všetky znaky špionáže. Našli sme zároveň niekoľko vecí, ktoré naznačovali prepojenie s neslávne známou kyberskupinou Lazarus.“ povedal Dominik Breitenbacher, výskumník spoločnosti ESE. Skupine Lazarus sa pripisuje aj veľký útok na spoločnosť Sony, kedy na internet uniklo veľké množstvo interných e-mailov spoločnosti, ako aj niekoľko nevydaných filmov.

Analýza malvéru neprezradila, o ktoré typy súborov mali útočníci záujem. V jednom prípade však existuje dôkaz, že sa útočníci snažili využiť prístup k firemným e-mailom na vytiahnutie peňazí od inej spoločnosti. Tej zaslali e-mail o nezaplatenej faktúre pod falošnou identitou s informáciou o zmene čísla účtu, na ktorý je potrebné faktúru uhradiť. Útočníkom sa však peniaze získať nepodarilo, nakoľko firma pred zaplatením faktúry kontaktovala obeť, ktorá nahlásila túto komunikáciu ako bezpečnostný incident.

Skupina InvisiMole

Pod útokom organizovanej skupiny boli aj viaceré významné organizácie vo vojenskom sektore a diplomatické ciele vo východnej Európe. Tieto útoky mala na svedomí kybernetická skupina InvisiMole, o ktorej aktivitách ESET po prvý krát informoval už v roku 2018. Skupina tentokrát na útoky v období od konca roka 2019 až do súčasnosti využívala aktualizovanú sadu nástrojov.

Na pôvodné útoky cielené na Ukrajinu a Rusko z pred dvoch rokov využívala skupina InvisiMole dva backdoory. Bezpečnostným analytikom spoločnosti však vtedy chýbali informácie o tom, ako sa útočníci dostali do systému obete, ako sa ich softvér inštaloval a ďalej šíril. Skupina InvisiMole však od roku 2018 so svojimi aktivitami neprestala a tak sa ESETu podarilo v súčinnosti s napadnutými organizáciami tieto informácie dodatočne odhaliť.

Tou najdôležitejšou informáciou je, že skupina InvisiMole podľa získaných dôkazov spolupracovala s ďalšou skupinou Gamaredon. Nástroje skupiny InvisiMole boli totiž do siete obete uvoľnené až po tom, čo už do tejto siete predtým prenikla skupina Gamaredon s úspešným získaním administratívnej právomoci. Nie je však úplne známe, či tieto skupiny vedome spolupracovali, alebo sa iba skupina InvisiMole zviezla na ich predchádzajúcej práci.

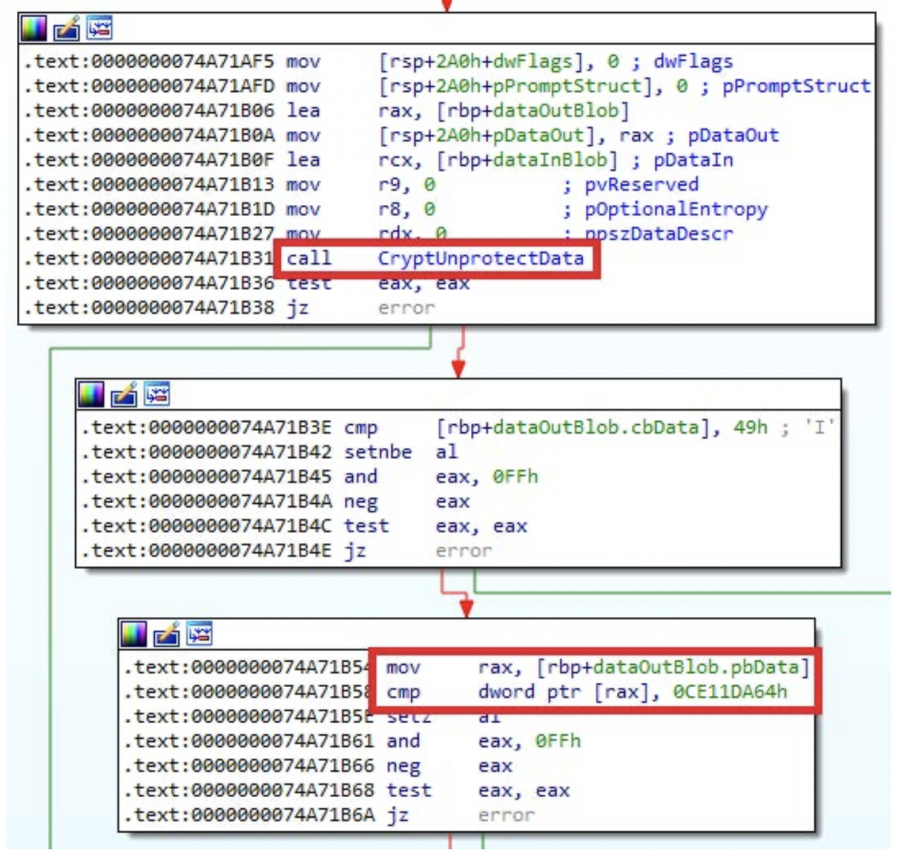

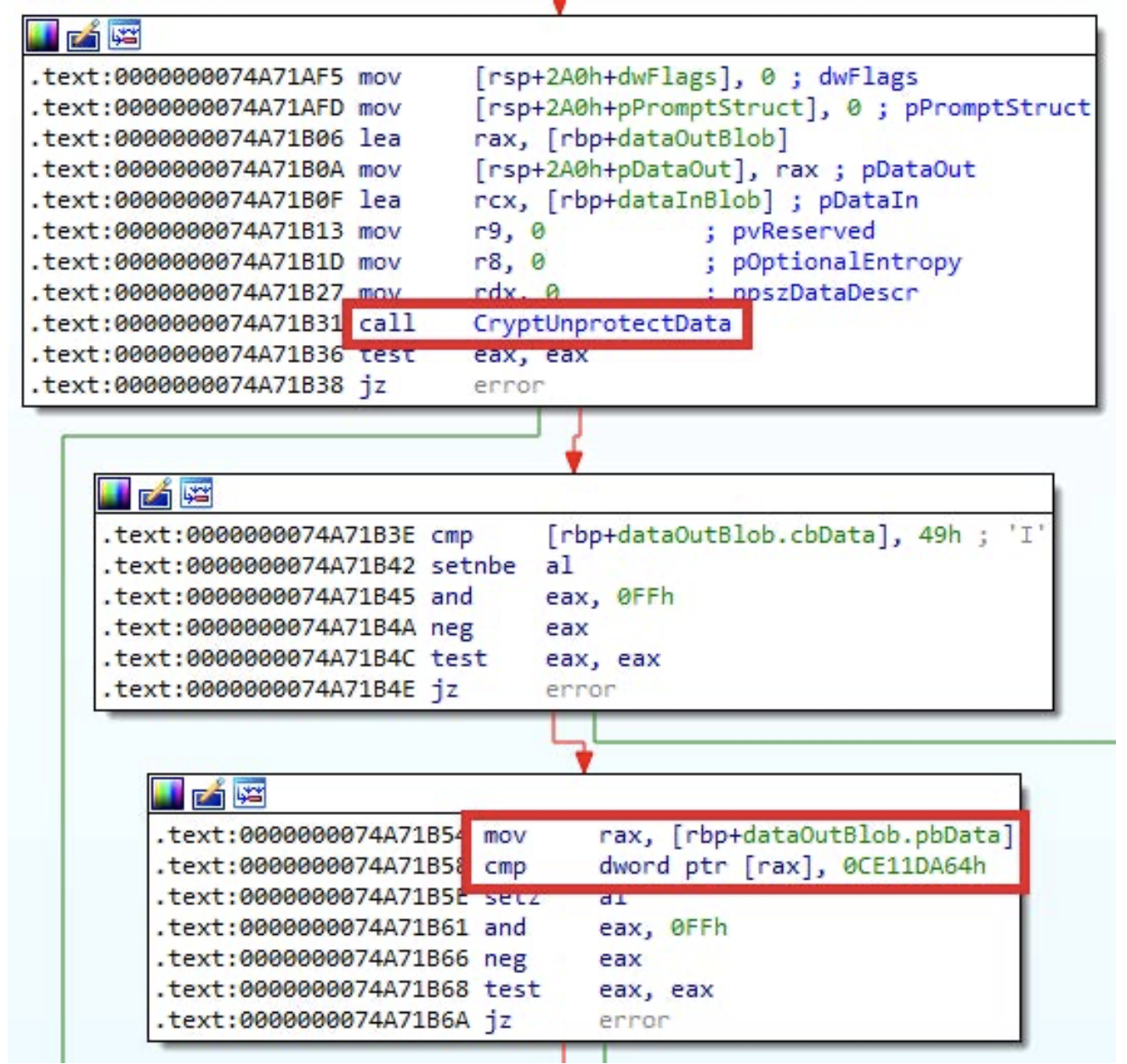

Skupina InvisiMole dôkladne svoje nástroje ochránila pred odhalením pomocou šifrovania, ktoré je možné spätne dešifrovať iba na konkrétnom zariadení obete. Útočníci totiž na šifrovanie využili legitímny nástroj Data Protection API (DPAPI), ktorý je vstavaný do operačného systému Windows za účelom ochrany dát používateľa. Útočníci tiež začali v nedávnych útokoch využívať nové DNS tunelovanie pre utajenejšiu komunikáciu so svojim riadiacim serverom.